WannaCry-lunnasohjelmahyökkäys oli mato, joka tartutti monia Windows-tietokoneita ympäri maailmaa toukokuussa 2017. Mato levitti haittaohjelmaa, joka salasi käyttäjän tietokoneen tiedot (eli sekoitti käyttäjän tietokoneen tiedot merkityksettömiksi tiedoiksi) ja vaati tartunnan saaneita käyttäjiä maksamaan 300 Bitcoin-dollaria kolmen päivän kuluessa tai 600 Bitcoin-dollaria seitsemän päivän kuluessa ennen kuin kaikki tartunnan saaneen tietokoneen tiedot tuhoutuvat. Haittaohjelman vaikutukset olivat laajat ja kustannukset arviolta sadoista miljoonista useisiin miljardeihin dollareihin palvelimien ja tietokoneiden korjaamisesta, toiminnan keskeytyksistä ja tiedon palauttamisesta.

Millä tavalla WannaCry levisi?

WannaCry hyödynsi Windowsin SMB-protokollaan liittyvää haavoittuvuutta (tunnettu korjaus MS17-010 ja hyökkäysmekanismi nimeltään EternalBlue). Haavoittuvuus oli alun perin liitetty Yhdysvaltain tiedustelupalveluiden kehittämään hyökkäystyökaluvalikoimaan, joka vuodettiin julkisuuteen. Microsoft oli julkaissut korjauksen maaliskuussa 2017, mutta suuri osa koneista oli edelleen päivittämättä, mikä mahdollisti nopean ja automaattisen leviämisen verkkojen sisällä.

Aikajana ja vaikutukset

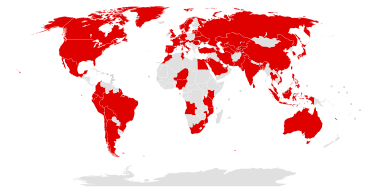

Ensimmäiset laajat tartunnat havaittiin 12. toukokuuta 2017. Hyökkäys levisi nopeasti ympäri maailman ja vaikutti satoihin tuhansiin tietokoneisiin yli 150 maassa. Vaikutuksen kohteena olivat niin yksityishenkilöt kuin yritykset ja julkisen sektorin organisaatiot; tunnettuja uhreja olivat esimerkiksi terveydenhuollon organisaatioita Iso-Britanniassa (NHS), teleoperaattoreita, kuljetus- ja valmistusyrityksiä sekä julkishallinnon toimijoita. Monissa kohteissa potilastietojärjestelmiä ja tuotantolinjoja jouduttiin sulkemaan väliaikaisesti.

Mikä oli niin erityistä WannaCryn kohdalla?

WannaCry erosi monista aiemmista lunnasohjelmista sillä, että se levisi automaattisesti verkon yli ilman, että käyttäjän tarvitsi avata haitallista liitettä tai klikata linkkiä. Lisäksi koodissa oli ns. kill switch–mekanismi: tutkijat huomasivat, että haittaohjelma teki DNS-kyselyn tietylle, vaikeasti satunnaiselta näyttävälle domainille. Kun domain rekisteröitiin, leviämistä hidastanut tai pysäyttänyt toiminto aktivoitui ja leviäminen vähentyi merkittävästi. Tämä antoi turvallisuusyhteisölle tärkeän ikkunan hidastaa epidemiaa ja tutkia haittaohjelmaa.

Korjaukset ja jälkitoimet

Microsoft oli julkaissut korjauksen MS17-010 ennen hyökkäystä, mutta monitahoisen leviämisen vuoksi Microsoft julkaisi myös hätäkorjaukset vanhemmille, jo tukikelvottomille käyttöjärjestelmille (esim. Windows XP ja Server 2003) 12.–13. toukokuuta 2017. Turvallisuusyritykset ja organisaatiot suosittelivat välitöntä patchausta, SMBv1-protokollan poistamista käytöstä, palomuureja ja varmuuskopioiden palautussuunnitelmien käyttöönottoa.

Maksut, palautus ja oikeudellinen vastuu

Lunnasvaatimukset maksettiin Bitcoin-valuuttana annettuihin lompakko-osoitteisiin. Jotkin uhrit maksoivat lunnaat, mutta maksaminen ei aina takaa tiedostojen palautumista. Decryption-työkaluja julkaistiin myöhemmin rajoitetusti, ja osa tiedoista vaati palautusta varmuuskopioista. Useat valtiot ja yksityiset tutkijat tekivät rikostutkintaa; myöhemmin useat viranomaiset ja raportit yhdistivät hyökkäyksen Pohjois-Koreaan liitettyyn Lazarus-ryhmään, mutta kyberturvallisuusasiat ovat monimutkaisia ja attribuutiot perustuvat laajaan näyttöön.

Ennaltaehkäisy ja suositukset

WannaCry-hyökkäys opetti monia tärkeitä opetuksia tietoturvasta. Perusohjeet, joita organisaatioiden ja yksityishenkilöiden kannattaa noudattaa:

- Päivitä järjestelmät välittömästi ja pidä käyttöjärjestelmät sekä ohjelmistot ajantasaisina (suositeltavaa myös automaattisten päivitysten käyttö).

- Ota säännölliset varmuuskopiot ja varmista, että varmuuskopiot säilytetään irti verkosta (offline tai eristetty paikka).

- Poista tai estä SMBv1 -protokolla, ellei sitä välttämättä tarvita.

- Verkkosegmentointi ja palomuurit rajoittavat haittaohjelman mahdollista leviämistä organisaation sisällä.

- Käyttäjäkoulutus ja hyvä sähköpostihygienia vähentävät onnistuneiden hyökkäysten riskiä.

- Havaitse ja reagoi – käytä päivitetyjä haittaohjelmasuojia, monitoroi verkon liikennettä ja valmistele reagointisuunnitelma.

Yhteenveto

WannaCry oli merkittävä herätys ihmiskunnalle kyberturvallisuuden tärkeydestä. Se osoitti, miten nopeasti automaattisesti leviävä haittaohjelma voi aiheuttaa laajoja toiminnallisia ja taloudellisia haittoja, erityisesti kun korjaukset eivät ole ajan tasalla. Hyökkäys korosti myös hallinnollisten päätösten, kuten järjestelmien elinkaaripolitiikkojen ja varmuuskopiointikäytäntöjen, merkitystä koko yhteiskunnan kyvykkyydelle vastata kyberuhkiin.