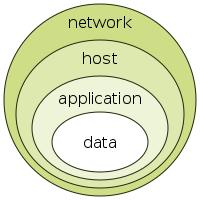

Defense in Depth (tunnetaan myös nimillä monikerroksinen turvallisuus ja monikerroksinen puolustus) on tietoturvakonsepti, jossa järjestelmiä ja tietoja suojataan useilla päällekkäisillä kontrollikerroksilla. Tavoitteena on varmistaa, että yhden suojauksen pettäessä tietojärjestelmässä on muita puolustustasoja, jotka hidastavat, havaita ja estävät hyökkäyksen etenemisen—ja siten vähentävät vahinkojen syntymisen riskiä. Käytännössä tämä tarkoittaa erilaisten teknisten, hallinnollisten ja fyysisten suojatoimien yhdistämistä siten, että ne kattavat eri hyökkäysvektorit ja hyökkääjän etenemisreitit.

Keskeiset periaatteet

- Monimuotoisuus: Useat eri tyyppiset suojaukset (esim. palomuurit, pääsynhallinta, salaus) vaikeuttavat hyökkääjän toimintaa.

- Monitasoisuus: Suojaukset sijoitetaan eri tasoille: fyysinen ympäristö, verkko, palvelimet, sovellukset, tiedot ja käyttäjät.

- Vähennys ja eristäminen: Verkkojen segmentointi ja vähäisimmän oikeuden periaate rajoittavat hyökkääjän liikkumavapautta.

- Havaitseminen ja korjaaminen: Detektiiviset (esim. lokitus, IDS/IPS) ja korjaavat kontrollit (esim. varmuuskopiot, patchaus) täydentävät estäviä toimia.

- Pysyvyys: Suojaukset päivitetään ja testataan säännöllisesti, ja reagointikykyä harjoitellaan.

Tyypilliset suojakerrokset

- Fyysinen suojaus: Lukitut tilat, valvonta, laitteiden suojaukset.

- Verkkotaso: Reitittimet, palomuurit, VPN, verkon segmentointi, virtuaaliset paikallisverkot (VLAN).

- Päätelaite- ja palvelintaso: Endpointsuojaus, koventaminen, käyttöjärjestelmän päivitykset, host-pohjaiset palomuurit.

- Sovellustaso: Sovellusturvallisuus, sisäänrakennetut autentikointi- ja auktorisointimekanismit, OWASP-ohjeistukset.

- Tietotaso: Salaus levossa ja siirrossa, tietojen pseudonymisointi/anonimointi, varmuuskopiointi.

- Käyttäjä- ja prosessitaso: Monivaiheinen tunnistus (MFA), vähimmän oikeuden periaate, koulutus ja tietoisuus.

- Hallinnollinen taso: Käytännöt, prosessit, riskienhallinta ja jatkuvuussuunnittelu.

Kontrollityypit

- Estävät kontrollit: Palomuurit, pääsynhallinta, salaus — estävät hyökkäyksiä ennen kuin ne vaikuttavat järjestelmään.

- Detektiiviset kontrollit: Lokitus, valvonta, IDS/IPS, SIEM — havaitsevat epäiltyjä tapahtumia ja poikkeamia.

- Korjaavat kontrollit: Varmuuskopiot, palautusprosessit, haavoittuvuuksien korjaukset — palauttavat järjestelmän ja minimoivat vahingot.

Hyödyt ja rajoitukset

- Hyödyt: Parantaa kokonaisvaltaista turvallisuutta, vaikeuttaa hyökkääjän etenemistä, antaa lisää aikaa havaitsemiseen ja reagointiin, vähentää yhden vian aiheuttamaa riskiä.

- Rajoitukset: Ei korvaa hyvää suunnittelua tai riskienhallintaa; voi kasvattaa kustannuksia ja ylläpidon monimutkaisuutta; väärin toteutettuna kerrokset saattavat jäädä päällekkäisiksi tai aukkoisiksi.

Parhaat käytännöt käyttöönotossa

- Suorita ensin riski- ja vaatimusanalyysi: määritä kriittiset resurssit ja uhkavektorit.

- Hyödynnä vähimmän oikeuden periaatetta: anna käyttäjille ja palveluille vain tarpeelliset oikeudet.

- Segmentoi verkko ja erottele kriittiset ympäristöt kehitys- ja tuotantoympäristöistä.

- Monivaiheinen tunnistus (MFA) ja vahvat salasanakäytännöt kaikissa kriittisissä palveluissa.

- Automaattinen päivitysten ja korjauspäivitysten hallinta sekä haavoittuvuusskannaukset.

- Keskitetyllä lokituksella ja SIEM-järjestelmällä tehostettu havaitseminen ja reagointi.

- Säännöllinen testaus: penetraatiotestaukset, haavoittuvuusskannaukset ja harjoitellut incident response -harjoitukset.

- Dokumentointi ja koulutus: varmista, että henkilöstö ymmärtää prosessit ja roolinsa hyökkäystilanteissa.

Esimerkit käytännössä

- Yrityksen ulkoverkkoon asennetaan palomuuri ja VPN, sisäverkko on segmentoituna, ja sisäverkon liikennettä valvotaan IDS/IPS-järjestelmällä.

- Palvelimet kovennetaan, automaattiset päivitykset ja suorituskyvyn monitorointi ovat käytössä; kriittiset tiedot on salattu ja varmuuskopioidaan säännöllisesti.

- Käyttäjille vaaditaan MFA, roolipohjainen pääsynhallinta ja säännöllinen turvallisuuskoulutus sosiaalisen manipuloinnin estämiseksi.

Defense in Depth ei ole yksittäinen tuote vaan arkkitehtuuri- ja suunnitteluperiaate. Sen tehokas toteutus edellyttää kokonaisvaltaista otetta, jatkuvaa seurantaa ja ylläpitoa. Kun eri kerrokset toimivat yhdessä, ne suojaavat organisaatiota paremmin erilaisilta uhkilta ja tietoturvahyökkäyksiltä.